公開日:2023年12月11日

/

更新日:2024年04月16日

ネットバンキング・ECサイトといった、Webサイトのなりすましによる被害はニュースで目にする機会も多いと思います。しかし、なりすまされるのはWebサイトだけではありません。攻撃者はPC・スマートフォン・ルーターといった通信機器にもなりすますことができます。

そこで今回は、同一ネットワーク内で通信機器になりすます「ARPスプーフィング」について紹介します。ARPスプーフィングは、サイバー攻撃の裏側で行われるステップの一つにすぎず、表立ってニュースに取り上げられることは滅多にありません。しかし、私たちが普段利用する公共のWi-Fiや企業のLAN環境などが狙われる身近な脅威です。攻撃の手口や対策を知り、インターネットを安全に利用しましょう。

スプーフィング攻撃の定義と種類

スプーフィング(spoofing)には、「だます」や「なりすます」といった意味があります。サイバーセキュリティにおいてはスプーフィング攻撃と表現され、正規のユーザーやWebサイト等になりすますことで、情報の窃取や改ざんを行うことを指します。代表的なスプーフィング攻撃には、ARPスプーフィング、IPスプーフィング、DNSスプーフィング、メールスプーフィングなどがあり、それぞれなりすます対象や手法が異なります。今回はこの中から、「ARPスプーフィング」と呼ばれる、ARP(Address Resolution Protocol)という通信プロトコルを利用した攻撃手法について解説します。

ARPスプーフィングとは

ARPスプーフィングは、同一ネットワーク上の通信を傍受、または改ざんを目的としたサイバー攻撃です。

この攻撃のポイントは3つあります。

- 企業、家庭、公共のWi-Fiなど、同一ネットワーク内で起こる

- 攻撃者は、インターネットに接続しているPC・スマートフォン・ルーターなどの通信機器になりすます

- 攻撃手口として、ARPと呼ばれる通信プロトコルが利用される

同一ネットワーク内におけるセキュリティ対策は非常に重要です。なぜなら、一つのデバイスが攻撃を受けると、そのデバイスを通じてネットワーク全体が危険に晒される可能性があるからです。ARPスプーフィングはその一例で、攻撃者はネットワーク内の一つの通信機器を偽装することで、他の機器から送信される情報を傍受あるいは改ざんします。

ARPとは

ARPについて理解いただくために、まず、同一ネットワーク内特有の通信の仕方について説明します。

みなさんは手紙を出す際、住所と宛名を書くと思います。では、ネットワーク通信においては、何をもとに正しい送り先に情報を送信しているかご存じでしょうか?

実は、IPアドレスとMACアドレスという2つのアドレスが用いられています。IPアドレスはネットワーク上の住所にあたり、ネットワークに接続する際に割り当てられます。一方、MACアドレスは製造時に機器ごとに割り当てられる固有の番号で、IPアドレスと違い、普遍的なものです。

とりわけ、同一ネットワーク内においては、ネットワークの住所にあたるIPアドレスだけでは情報を送信することができません。実際にその住所(IPアドレス)がどの機器に割り当てられているか、つまりMACアドレスまで特定する必要があります。

そこで重要な役割を担うのがARPです。ARPは、IPアドレスからMACアドレスを導くことができる通信プロトコルです。

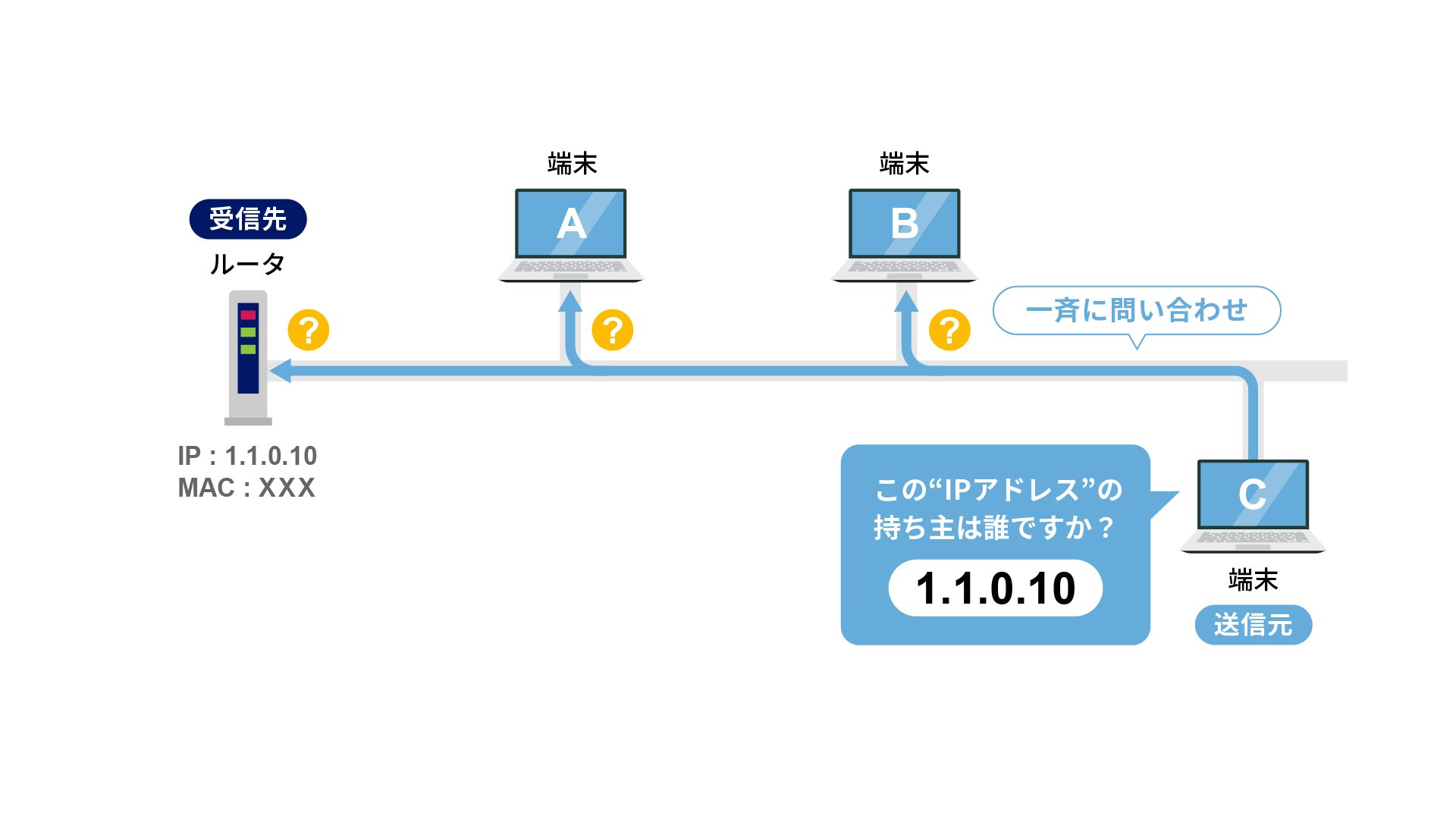

以下の図は、ARPを用いて端末Cがルーターに情報を送信する流れを示しています。

ARPの仕組み

(1):送信元の端末Cはネットワーク内のすべての機器に対し、「このIPアドレスの持ち主は誰ですか?」と一斉に問い合わせします。

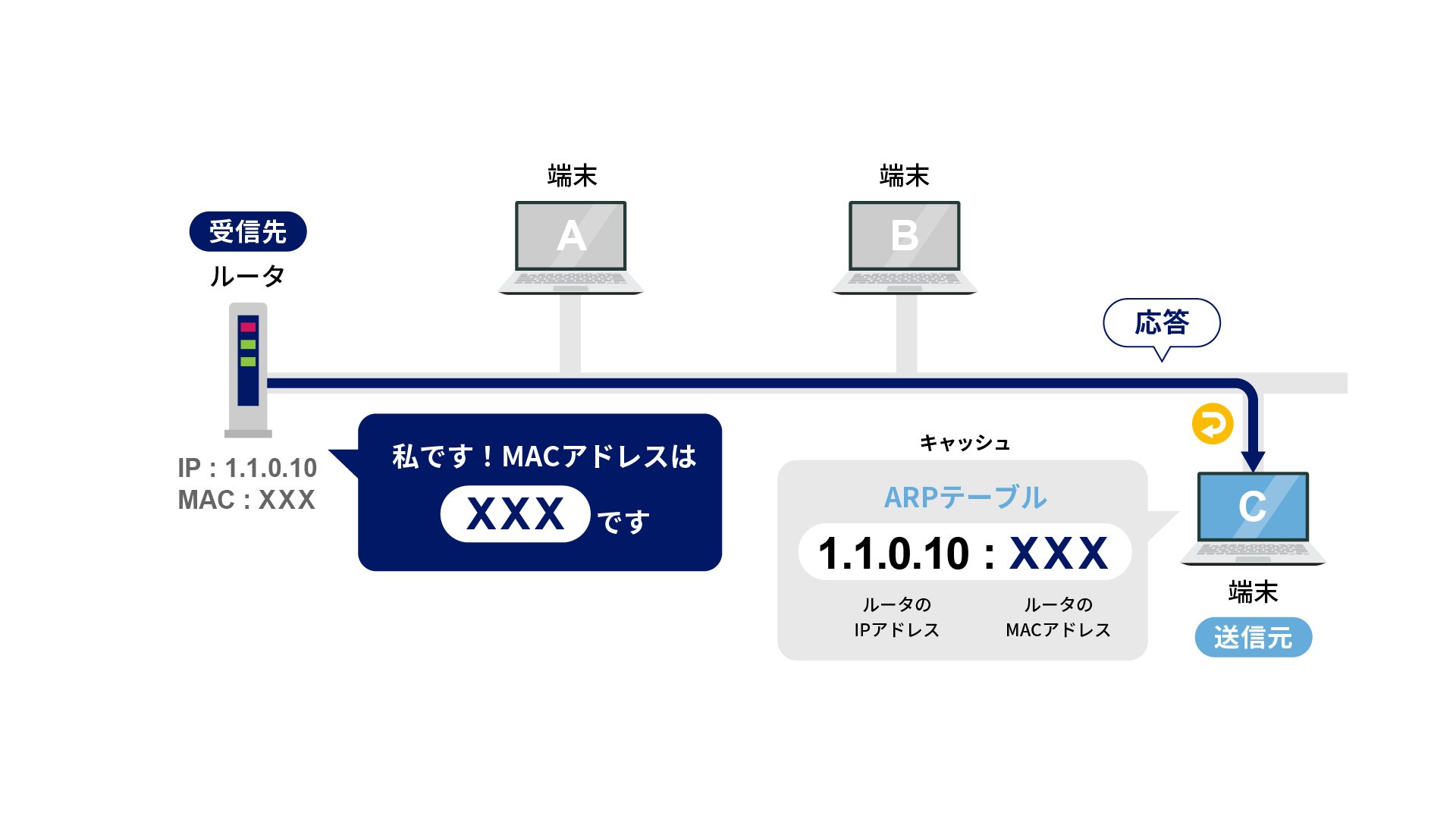

(2):(1)に対し、IPアドレスの持ち主であるルーターは、「私です」と応答し、自分のMACアドレスを返します。

この一連の流れで判明したIPアドレスとMACアドレスの対応関係は、ARPテーブルというリストにキャッシュされ、以後の通信時に参照されます。

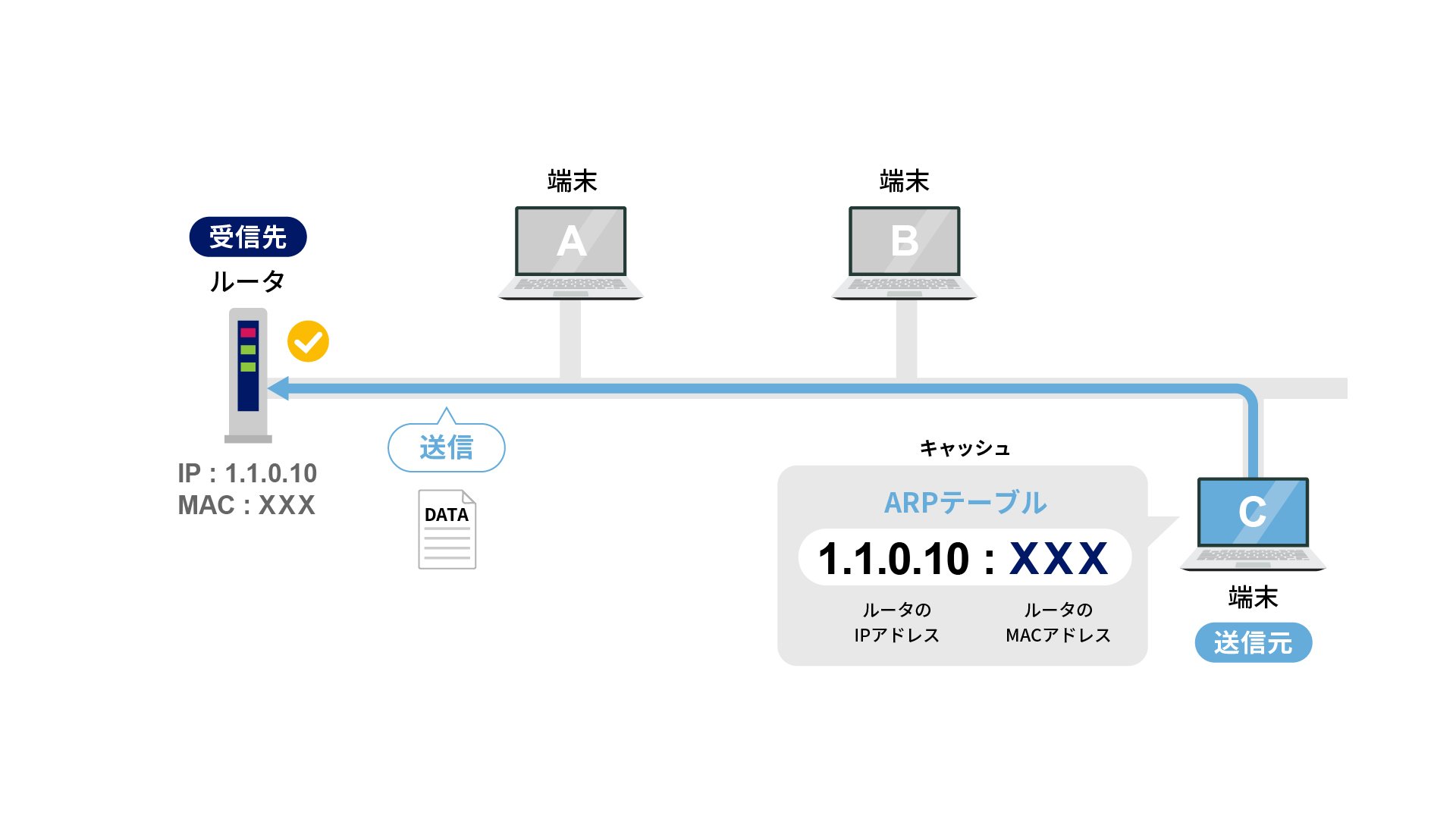

(3):送信者はルーターのMACアドレスを宛先に指定し、情報を送ります。

なりすましの仕組み

ARPスプーフィングでは、ARPによる問い合わせに対し、攻撃者が本来の受信機器になりすまして偽のARP応答をします。これにより、誤ったIPアドレスとMACアドレスの対応関係がARPテーブルにキャッシュされるため、以後ターゲットに送られてくる情報が攻撃者に渡るという仕組みです。

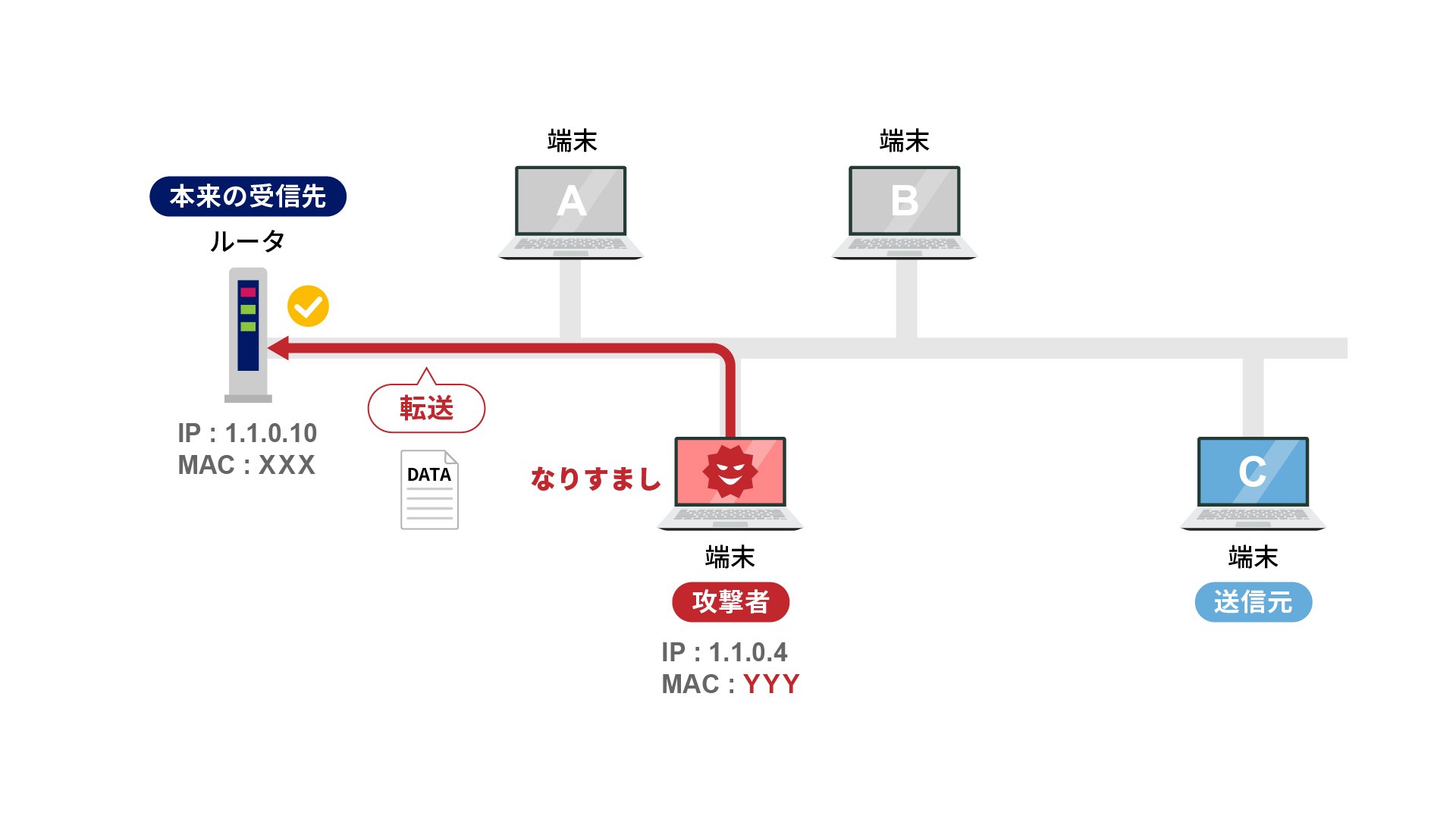

では、本来の受信機器の利用者は攻撃に気づかないのでしょうか。実は、傍受を目的とした場合は気づかないケースがほとんどです。なぜなら、攻撃者は、傍受した情報を何事もなったかのように本来の受信機器へ転送するためです。

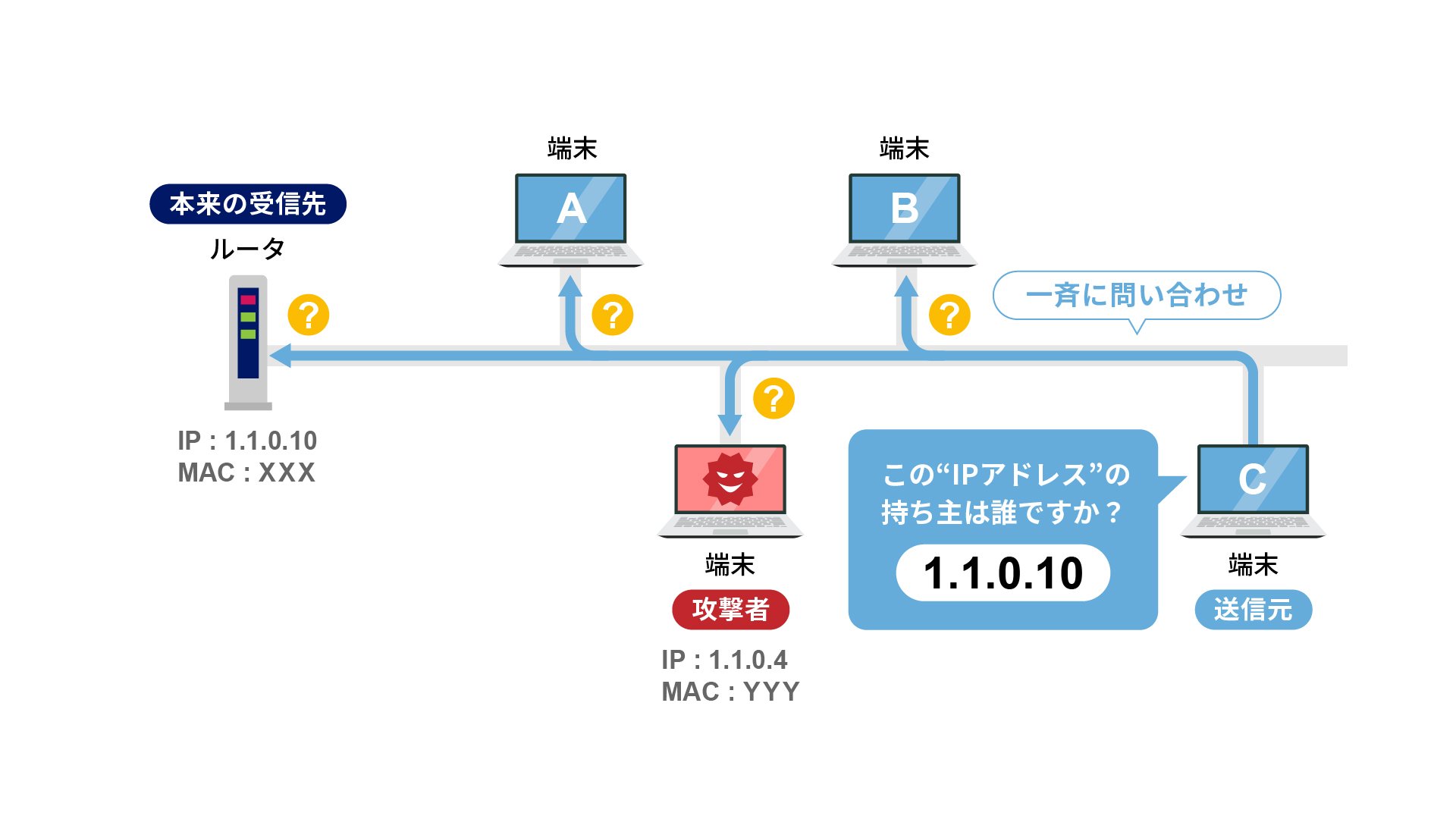

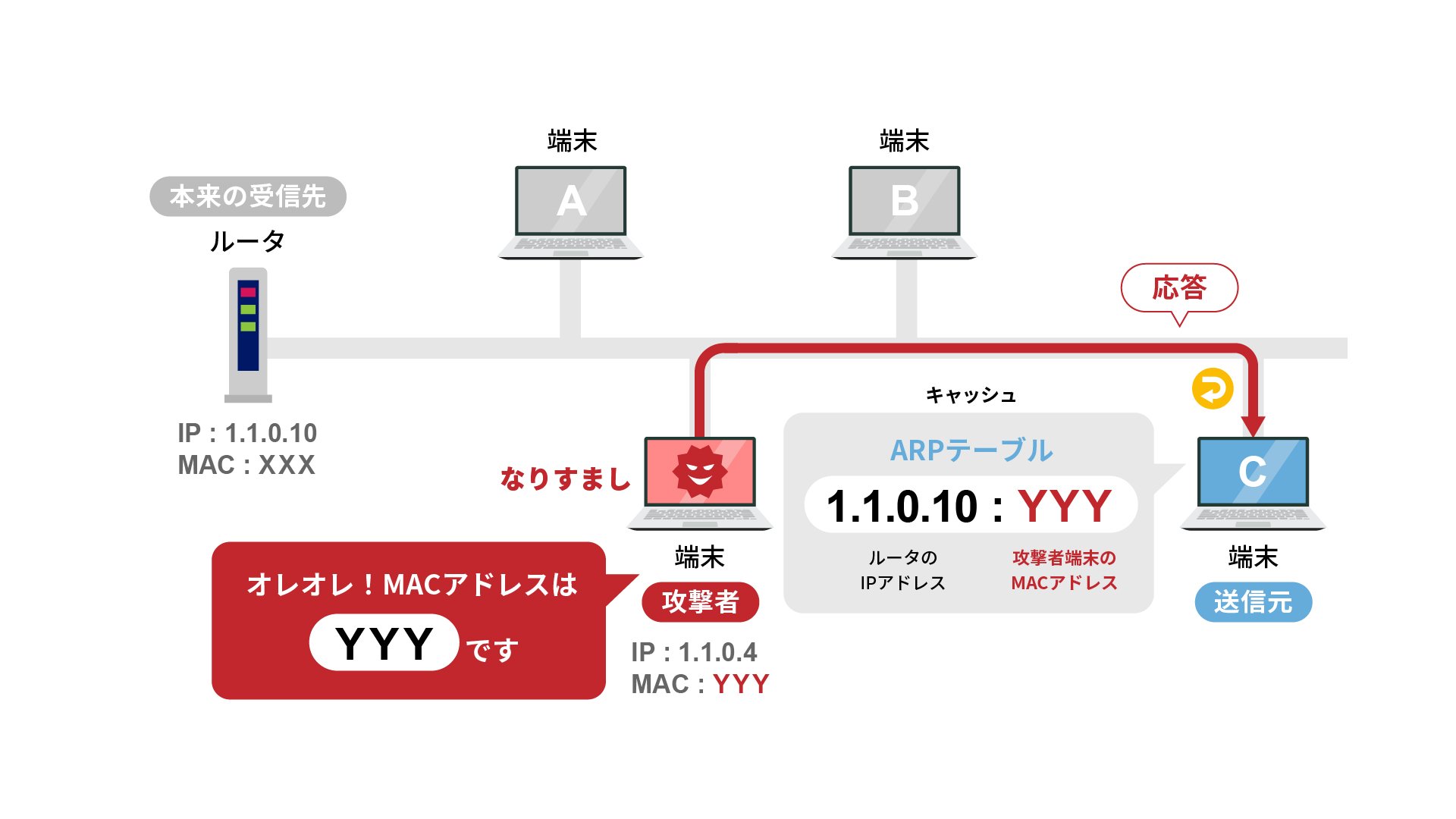

具体的にARPスプーフィングの流れを見ていきましょう。以下の図は、端末Cからルーターに送信される情報が攻撃者に傍受される例です。

ARPスプーフィングによる通信機器のなりすましの仕組み

(1):送信元の端末Cはネットワーク内のすべての機器に対し、「このIPアドレスの持ち主は誰ですか?」と一斉に問い合わせします。

(2):(1)に対し、攻撃者端末がルーターになりすまして応答し、自分のMACアドレスを返します。

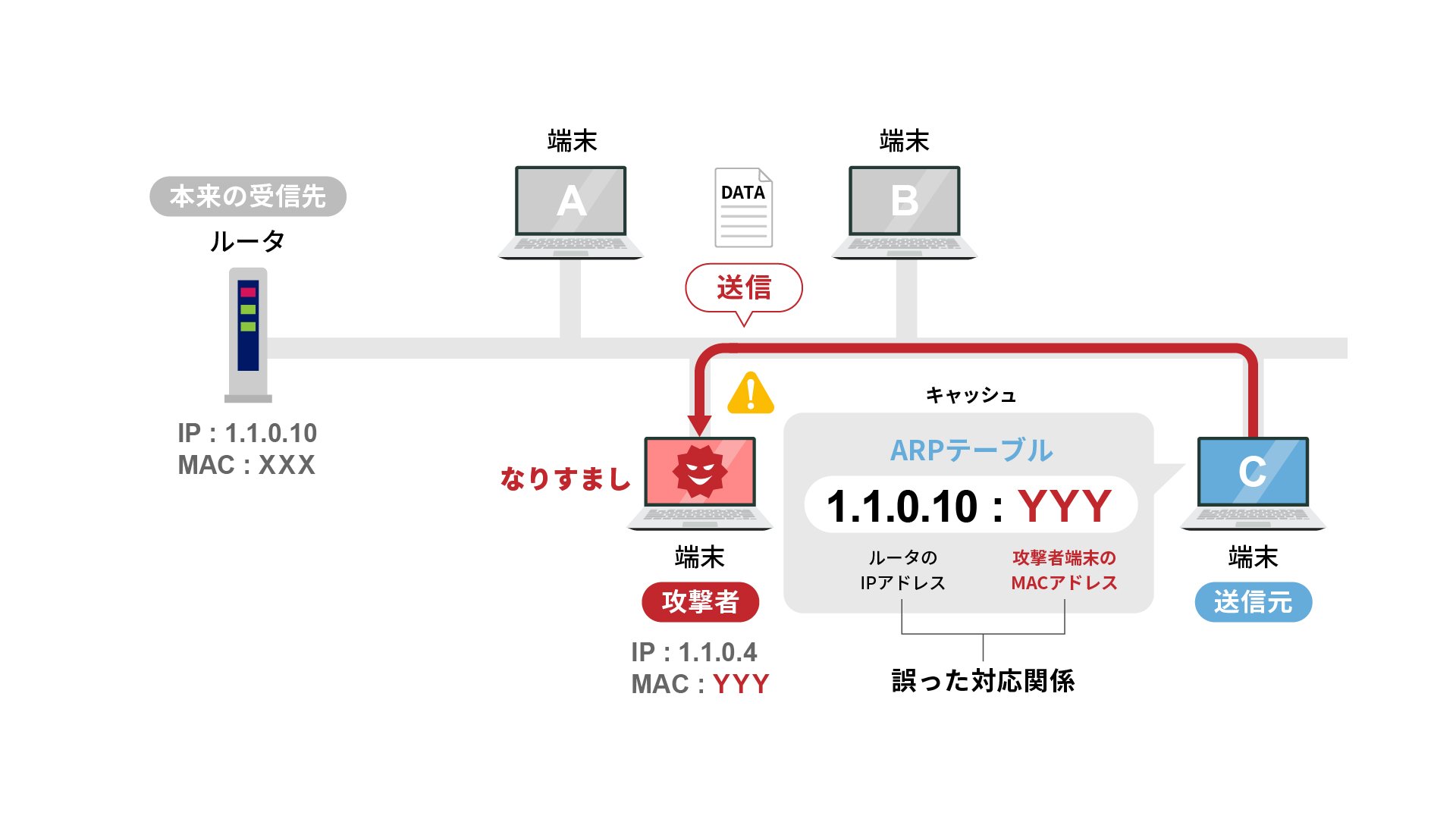

(3):端末Cは誤ったIPアドレスとMACアドレスの対応関係に従い、攻撃者端末に情報を送信します。

(4):攻撃者端末は、傍受がばれないよう、本来の受信機器であるルーターに情報を転送します。

以上がARPスプーフィングの流れとなります。このように、ARPスプーフィングによる傍受は気づきにくいため、知らないうちに被害に遭うことも考えられます。また、本事例のようにルーターがターゲットにされると、ネットワーク内のすべての通信が傍受、改ざんされ、被害規模が大きくなる危険性があります。

ARPスプーフィングのリスク

ARPスプーフィングの具体的なリスクについてご紹介します。

情報漏えい

まずは機密情報や個人情報などの漏えいリスクです。例えば、ネット通販サイトとユーザー間の通信を傍受された場合、ログインIDやパスワードなどの認証情報、あるいは住所・名前といった個人情報が盗まれるかもしれません。また、クレジットカード番号や銀行口座番号などの重要な情報が流出することも考えられます。

通信内容の改ざん

通信を傍受されるだけでなく、その内容が改ざんされる可能性もあります。例えば、ネットバンキングで振込を行う際、振込先が攻撃者によって別の口座に書き換えられる、あるいは、本来閲覧したいサイトとは異なる偽サイトが表示されるなどが考えられます。

セッションハイジャック

私たちはWebサービスを利用する際、一度ログインしてしまえば、ログアウトするまでの間、IDやパスワードを何度も再入力する必要はありません。これを実現する方法の一つがセッションIDです。セッションIDは、Webサーバーに同じユーザーがアクセスすることを確認するための情報で、ログインすると自動的に割り当てられます。このセッションIDがARPスプーフィングにより盗まれると、攻撃者が本来のユーザーになりすましてサービスを利用する、いわゆるセッションハイジャックの被害に遭う可能性があります。被害例として、不正送金や不正な商品購入、パスワードの書き換えなどがあります。

DoS攻撃(サービス拒否攻撃)

ARPスプーフィングでは、同一ネットワーク内における機器間の通信を遮断できてしまいます。例えば、社内で通信の遮断が発生した場合、社内システムにアクセスできず、サービスが利用できないなどの被害が考えられます。

ARPスプーフィングの対策

ARPスプーフィングは、以下に挙げる対策が有効です。

静的ARPエントリの設定

ARPテーブルを手動で管理することで、自動的にARPテーブルが書き換えられることを防ぐことができます。メンテナンスの関係上、比較的小規模なネットワークに適した方法です。

ファイアウォールの適切な設定

ファイアウォールのパケットフィルタリングを用いて、ネットワーク内部からの不正な通信を制御することができます。

最新セキュリティツールの導入

最新のセキュリティツールを使用することで、不正なARPトラフィックを検出し、攻撃を防止できます。

IPアドレス以外を用いた認証

ネットワーク接続時に、ユーザー名やパスワード、セキュリティトークンなどを使用して認証することで、安全性が高まります。

通信の暗号化

ARPスプーフィング自体を防ぐことはできませんが、通信の暗号化を行うことで、盗まれた通信の解読を防ぐことができます。例えばHTTPSにより暗号化されたWebサイトとの通信が傍受されたとしても、攻撃者はその内容を理解することができません。

信頼性のあるネットワークの利用

ネットワーク利用者の視点としては、信頼性のあるネットワークか見極めることが一番大事です。特に、公共のFree Wi-Fiは、不審な行動を取るデバイスへの監視や保護措置が不十分な場合があるため、大事な情報のやり取りには使わないといった心がけが大事といえるでしょう。

まとめ

今回は、通信機器のなりすまし「ARPスプーフィング」についてお伝えしましたがいかがでしたか。オレオレ詐欺をはじめとした特殊詐欺にだまされないためには、ATMで振り込む前に、本当に家族からの電話なのか確認することを強く推奨されています。ARPスプーフィングでも対策の考え方は同じです。ネットワークにつなぐ際には、信頼できるネットワークかどうか、一歩立ち止まって見極めることが重要です。