公開日:2023年02月02日

/

更新日:2024年04月16日

情報セキュリティコラム第2回、今回のテーマは「パスワード」です。

皆さんは、日常で利用しているウェブサイトやアプリのID・パスワードをどのように管理していますか?利用するウェブサイトやアプリが増えるにつれ、ついつい同じパスワードを使いまわしたり、単純で覚えやすいパスワードを設定してしまったり…。なかなか徹底した管理ができていないのが実情ではないでしょうか。パスワードの安易な管理で起こりうる脅威とその対策について、ポイントをまとめました。改めて身の回りのパスワード管理を見直す機会になれば幸いです。

パスワードとは?

本人確認のため、SNSやアプリ、端末のロックなどで、ユーザーを認証するものです。利用するシステムが増えると同時にパスワード認証の機会、パスワードで守られている情報も増えます。平均的な人でも100のログイン情報を保有しているといわれています。パスワードは、サイバー攻撃において個人情報を入手する重要な手がかりのため、ハッカーはさまざまな方法でログイン情報の窃取や解読をしてこようとします。ではまずは、ハッカーがパスワードを盗む方法について見ていきましょう。

パスワードはどのようにして盗まれるのか?

パスワード認証を突破する攻撃は昔からあります。文字列を自動で生成し、成功するまで認証を繰り返すブルートフォース攻撃、パスワードに使われやすい文字列を生成し、順番に試行する辞書攻撃です。これらの攻撃はクラシックな手段でありながら現在でも有効な方法です。

生成したパスワードの中で最も使われていそうな一つに対して、多数のIDを組み合わせてログインを試すことが可能です。(リバースブルートフォース攻撃)同じパスワードを複数のサービスで使っている人が多いため、一度不正に入手されたパスワードを使って他のサービスへのサインインも必ず試行されます。(パスワードリスト攻撃)

また、IPA(独立行政法人情報処理推進機構)が発表した「情報セキュリティ10大脅威2022(個人)」では「フィッシングによる個人情報等の詐取」が第1位にランクされています。フィッシング詐欺は、公的機関や金融機関、ショッピングサイト、宅配業者などの有名企業を騙るメールやSMSを送信して、正規のウェブサイトを模倣したフィッシングサイト(偽のウェブサイト)へ誘導することで、認証情報やクレジットカード情報、個人情報を入力させ詐取する手口です。IDやパスワードを入力する際は、接続しているウェブサイトが正しいか確認することが重要です。

このような方法で不正に認証が突破され、クレジットカード情報や個人情報、そのものを盗まれるという被害は過去に国内で何度も起きており、毎日何かしらのサービスで発生しています。

では、実際の攻撃例をイメージ図とともに見てみましょう。

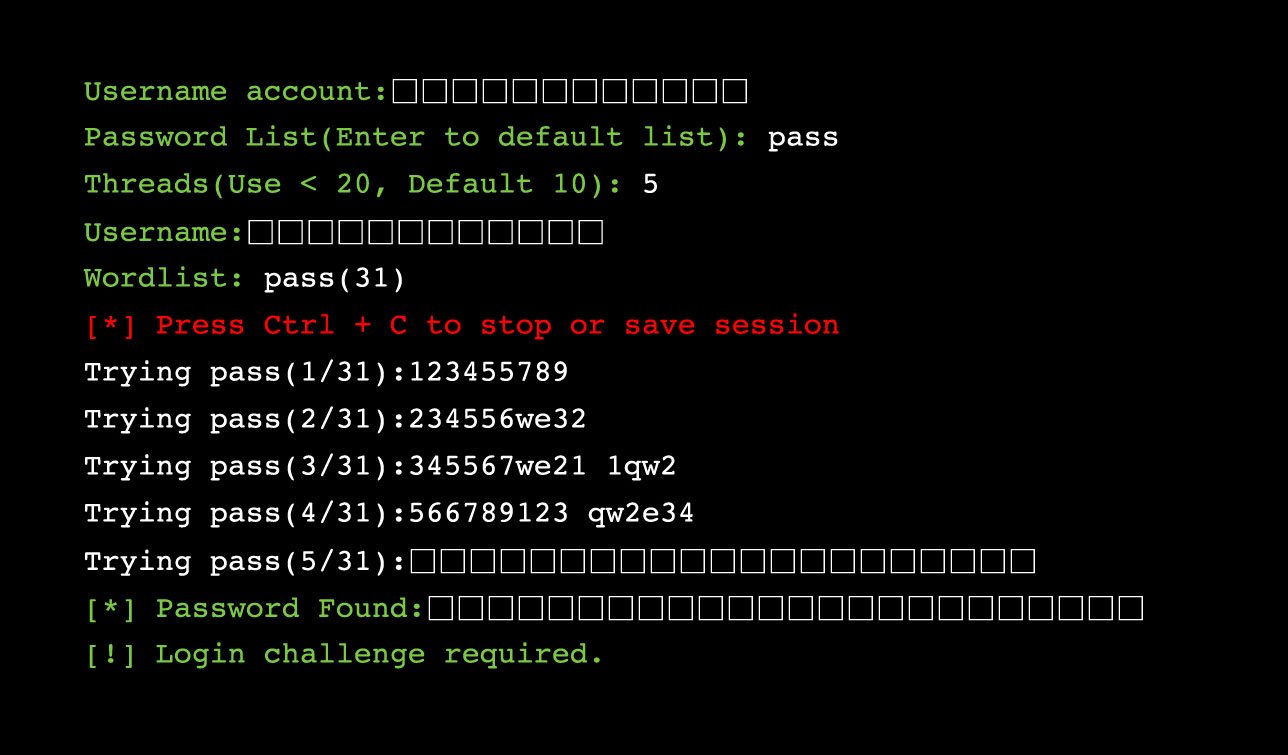

辞書攻撃の例

Linux端末で、Twitter上での有効なIDに対して辞書ファイルを使用し、有効と思われるパスワードをリストの一番上から順番に試行している様子。)IDとその持ち主の情報をもとに生成した辞書ファイルを使用した攻撃です。

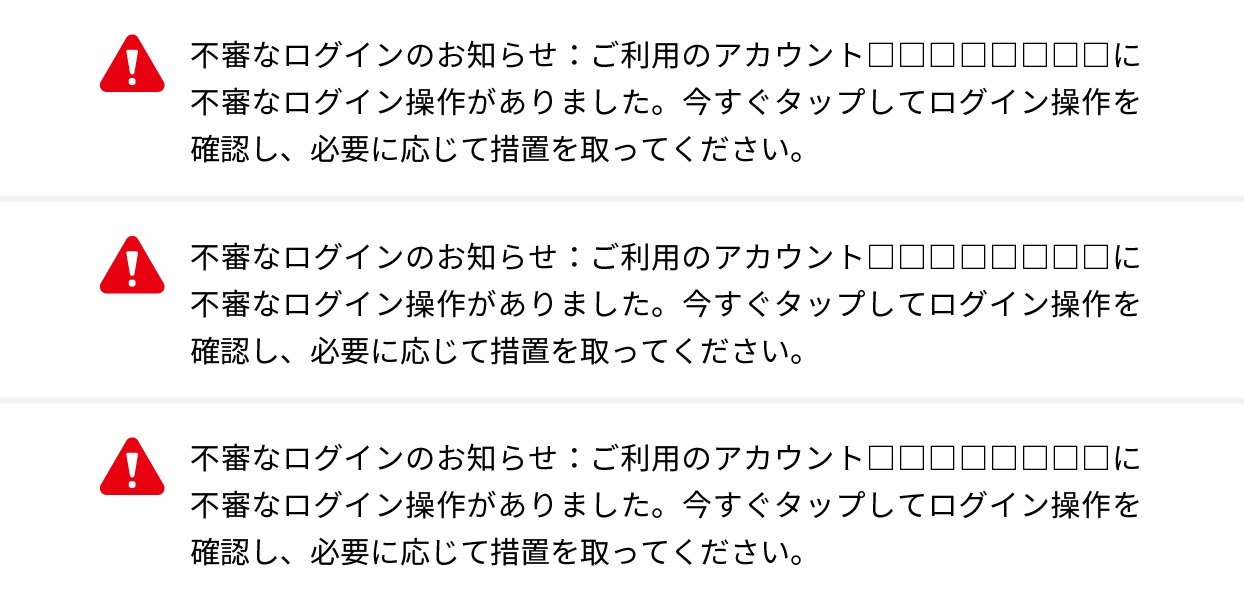

不審なログイン操作を検知した場合、時間差ではありますがこのような通知が表示されます。突然このような通知が連続して出た場合、何者かがパスワードの突破を試みている可能性が非常に高いです。

パスワードの文字数とその強度について

では、パスワードの突破とは、具体的にどのように行われるのでしょうか。

a から z の文字列を使ったパスワードが12文字である場合、アルファベットは全26文字のため、26^12(26の12乗)パターンとなりますが、その際に同じ文字が4回以上連続したものなど、パスワードポリシーに対して非現実的な文字列を除いた最適化を行います。そうすることで、そのポリシー内で有効なパスワードが生成され、突破にかかる時間を大幅にカットすることが可能です。

なお、参考までにパスワードの解析にかかる時間は以下のとおりです。(パスワードポリシー:大文字・小文字・数字・記号を含めた文字数nのパスワード)

-

8文字:8時間

※ただし最適化や複数スレッドで分散させ短縮可能 -

12文字:3,400年

※現在3,400年分のリソースを計算しきれる技術がないため短縮は不可 -

21文字:9兆年

※現在9兆年分のリソースを計算しきれる技術がないため短縮は不可

参照: HOW SECURE IS MY PASSWORD?

被害にあったIDのパスワードに多い傾向の一覧

- 初期パスワード (パターンがあるため)

- 名前と誕生日の組み合わせ

- 辞書に載っている単語

- 歌手の名前や野球チーム名と誕生日の組み合わせ

- キーボードの特定の列のキー (例:qwerty1234など)

- 個人から連想される文字列

- 数字のみ、アルファベット小文字のみなど複雑でないパスワード

- 複数のウェブサービスやアプリで使用している同じパスワード

これらに当てはまるパスワードを設定している場合はただちに変更すべきです。

増え続けるパスワードの管理はどうする?

たとえ安全なパスワードを作成しても、他人に知られてしまったら意味がありません。パスワードを管理するには、他人に知られないように、そして自分でも忘れないような管理が必要です。

複雑なパスワードを、自分がそのパスワードを忘れないようにメモに記録するときは、そのメモを厳重に保管する。WordファイルやExcelファイルなどのデータでパスワードを管理する場合は、そのファイル自体にもパスワードをかける。そういった対策が重要です。手書きでパスワードを管理する場合は、パスワード管理ノートがたくさん販売されていますので、活用するのもよいでしょう。

ユーザーとして有効なパスワード情報漏洩対策は?

- 自分を連想されるような文字列の使用を避ける

- 比較的長く複雑なものを使う。英数字記号含む12文字以上

- パスワードポリシーが曖昧なサービスは利用しない

- 2段階要素認証を設定する

- 自動生成パスワードの使用は避ける

管理者として実施すべきパスワード情報漏洩対策は?

管理者の場合は、以下の対策がユーザーを守るうえで重要です。

- アカウントロックを設定する

- パスワードポリシーを複雑なものに設定する

- ログイン施行を監視する

- 2段階要素認証を利用する

まとめ

結論、「自分しか知らない情報」かつ「英数字記号を含む12桁以上」のパスワードを設定する、複数のウェブサイトでパスワードを使いまわさないというのが有効な対策といえます。

今後、利用するサービスが増えることはあっても減ることはなかなかないと思います。安全なパスワード管理で、不正アクセスや情報漏洩などのリスクを回避しましょう!

それでは、次回コラムも楽しみにお待ちください。次回は3月中旬に更新予定です。